為什麼你的個資會外洩?談社交工程

廣義的社交工程

社交工程由來已久,在早年資訊不發達的年代,就已經有商業間諜藉機認識目標企業內的重點人士,透過各種檯面下的手段或欺騙來取得想要的情報,甚至不惜動用社交工程的進階版—性交工程來達到目的,當然性交工程不用非得自己出馬,可能來些性招待就可以。不過下面要談的社交工程更侷限在近年較常發生的個資外洩與後續的詐騙,它們的根本原因其中就包括社交工程。

現在的社交工程

這邊講的社交指的是透過一些欺騙的手段把惡意程式植入目標電腦,以 EC 營運方業主來說,最常面臨到社交手段的來源就是客服,客服大哥大姐們每天日常的工作都會收到數十封的顧客信件,一旦資安心態稍微有點鬆懈,或者毫無資安意識的情況下,很容易就陷入釣魚信的陷阱,以實際發生的例子來說,壞人會偽裝成顧客向客服詢問問題,並且在後續的信件往來中,藉故夾帶惡意程式,而這些惡意程式往往會偽裝成圖片檔,例如 photo1.jpg.exe 這樣的檔案,並且再用難以被掃描的帶密碼的 RAR 格式壓縮,以躲過郵件系統的安全偵測,一旦客服被釣到,把附檔解開,而那 photo1.jpg.exe 又因為萬惡的 Windows 預設不顯示副檔名,因此客服只會看到一個帶 JPEG 圖示的 photo1.jpg,並在毫無戒心的情況下猛擊執行,自此壞人順利的在客服電腦內植入木馬程式。

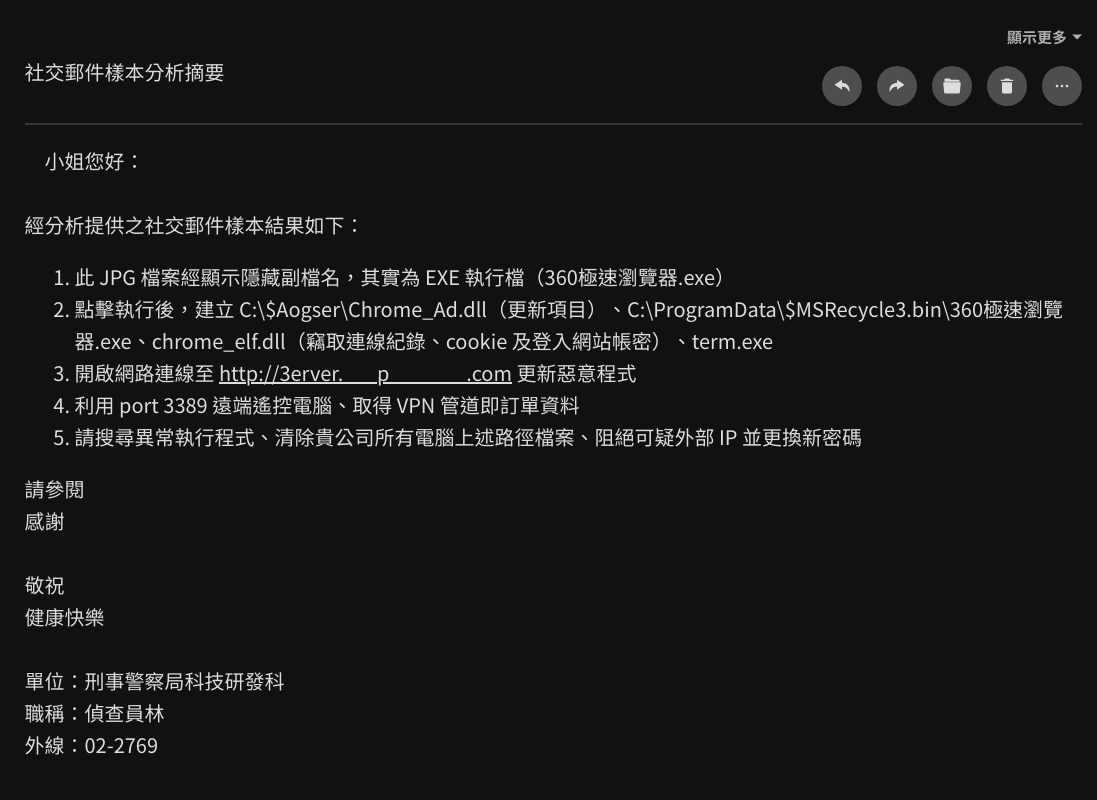

具體這支木馬程式的行為,藉由刑事局的協助我們可以一窺究竟:

處理

身為經營者或經理人,不過是想做點 EC,卻被壞人有針對性的攻擊,往往是收到大量客服案件才意識到自家的資安意識有多薄弱,我知道很多人都自詡為危機管理大師,這些大師也深受老闆重用,可是老闆往往忽視事前的防範比事後的管控更重要,而遺憾的是,事前的防範需求一定有人曾經提出,也往往一定不被重視,所以即便有再多的幕僚在剛愎自用的頭家被鬼遮眼的情況之下也是無用。

扯遠了,下面還是列一下應該建立起的可實行的制度:

- 發正念。

- 建立員工的資安意識,這點最重要也最困難,那些大哥大姐不是你教了就有效果的。

- 建立更嚴格的郵件掃描規則,惡意程式為了避免被掃到都會包成帶密碼的 RAR,在郵件規則上,凡是無法掃描的壓縮檔一律不收。

- 員工不允許使用 Administrator 權限。

- 管制員工的 port。

- Windows 副檔名一律開啟。

- 對 EC 後台強制開啟二段式認證。

這些制度只有第二點是真正有價值的,其它都只是玩魔高一尺道高一丈的遊戲而已,這些被動的應變措施是列舉不完的,又會讓員工覺得「好麻煩」,真正值得投資的還是建立員工的資安意識,而這又牽扯到頭家的心態,建立資安意識絕對只會是 top-down 的策略,頭家不對內宣示對資安的重視程度與相關教育作為,就不可能期待員工會有相對的資安意識,老闆都不重視了,我幹嘛花時間自我精進老闆不重視的事情!