「利用CVE漏洞進行目標化攻擊的技術解析」

本篇文章將解析攻擊者如何利用CVE漏洞對特定目標發動攻擊,涵蓋漏洞情報收集、滲透技術及防禦策略。

鎖定詐騙資金,駭客援助中心協助拿回被詐騙的虛擬貨幣USDT

本文通過一個真實案例,介紹駭客援助中心如何幫助受害者追蹤和追回被詐騙的USDT,揭示了追回虛擬貨幣的可行途徑與專業手段。

惡意程式碼注入攻擊的運作機制與防護對策

本文深入探討惡意程式碼注入攻擊的運作原理、常見類型(SQL注入、跨站指令碼、命令注入)、駭客手法及防禦策略,包括輸入驗證、參數化查詢、定期更新、啟用Web應用防火牆和員工教育等。在高度互聯的時代,瞭解這些細節對於企業和個人保護數位資產至關重要。

鍵盤記錄器的雙面性:合法應用與非法數據竊取分析

鍵盤記錄器是一種記錄鍵盤輸入的技術,廣泛應用於監控與取證,但也被駭客用於非法數據竊取。駭客常通過惡意軟體或硬體攻擊獲取密碼、金融信息等敏感數據。

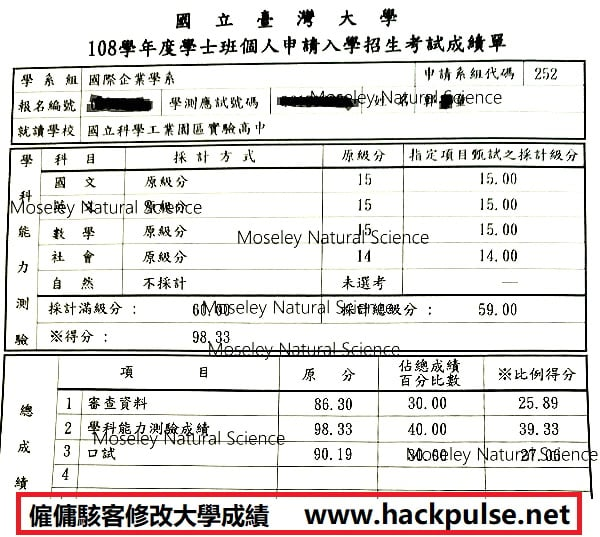

駭客能改變你的大學成績嗎?揭秘修改成績的技術手段

在數位時代,學術界面臨著駭客修改成績的威脅。本文探討了駭客如何利用釣魚攻擊、漏洞與內部協助等手法進入成績系統、修改成績及隱藏痕跡的過程。雖然駭客能夠操作,但現代系統中的數據審計、多重身份驗證以及法律風險對他們形成了挑戰。結尾提供了防範建議,提醒教育機構與學生共同維護安全與公正的學術環境。